El mensaje pasó inadvertido, pero oculta una operación de vigilancia de muy alto nivel, con tecnología de punta. O, al menos, ese era el plan. En la primavera de 2016, el periodista mexicano Jorge Carrasco acaba de pasar varios meses investigando los Panama Papers para la revista Proceso. Estando en plena faena, investigando a los clientes mexicanos del tristemente célebre bufete panameño Mossack Fonseca, recibe un mensaje de texto de un número desconocido: “Buena tarde Jorge, paso a compartirte la nota que publica hoy Animal Político y parece importante retomar”. Y el mensaje viene con un enlace. “¿Quién eres?”, pregunta el periodista. El emisor no responderá jamás.

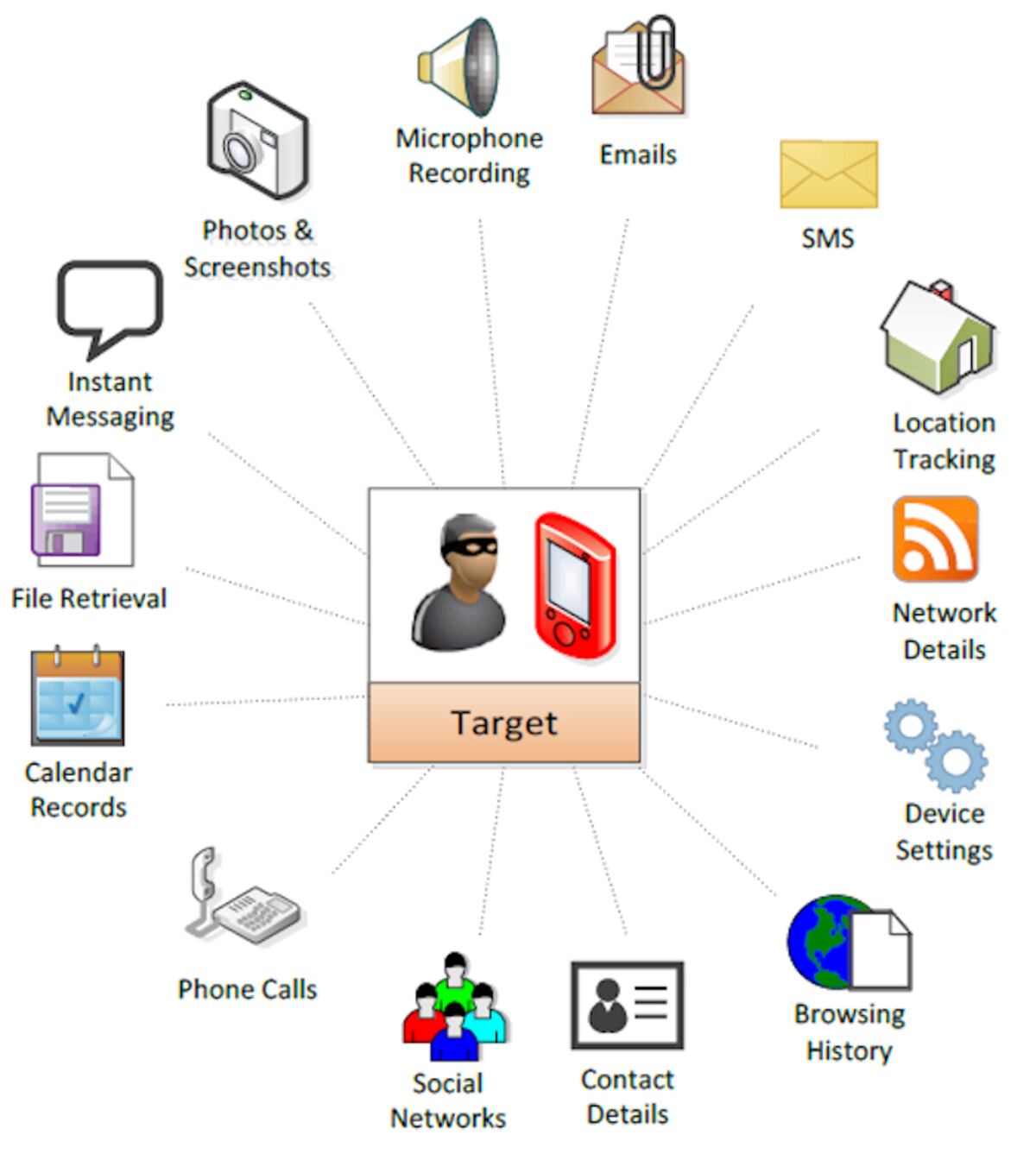

¿Qué hay tras este misterio?: se trataría de una tentativa de intromisión del programa informático espía Pegasus, vendido por la sociedad israelí NSO Group a varios clientes miembros del gobierno mexicano. Es lo que concluyó el análisis técnico realizado por el equipo de especialistas de seguridad digital de Amnistía Internacional, en colaboración con Forbidden Stories. Este enlace, si se hace clic en él, permite instalar un software invisible que capta todos los datos del teléfono, particularmente los mensajes de texto, y permite activar a distancia su micrófono y su cámara. Un atentado temible contra un periodista.

“En ese entonces, me había llamado la atención ese mensaje, pero recibía muchos de este estilo”, recuerda hoy el periodista, que actualmente es el jefe de redacción de la revista Proceso.

“Probablemente, el mensaje formaba parte de una campaña en curso en México durante este período”, considera Claudio Guarnieri, de Amnesty Security Lab. En ese momento, el programa informático es utilizado ampliamente por los clientes mexicanos. Según Amnistía, el número de teléfono que apuntaló a Jorge Carrasco envió también, durante el mismo período, mensajes de texto con enlaces maliciosos a Carmen Aristegui, una de las más famosas periodistas de investigación en México. Tras este enlace, un nombre de dominio. Éste será utilizado, de igual forma, en 2017, para vulnerar, con el mismo programa informático, a varios defensores de un impuesto sobre las bebidas azucaradas.

“La selección de las personas a las que querían llegar no solo era muy amplia, sino que además era a menudo efectuada de forma bastante imprudente, con mensajes alarmantes y molestos cuyo objetivo era provocar una reacción por parte de los blancos del software malicioso”, explica John Scott-Railton de Citizen Lab, una organización que investiga, desde hace varios años, los ataques de este programa informático.

Jorge Carrasco se agrega a la lista de nueve periodistas en cuyos teléfonos encontraron rastros de un ataque del programa espía Pegasus en México. Desde hace diez años, el país es un gran importador de tecnologías de vigilancia, pese a los sucesivos escándalos respecto al uso de esas herramientas contra periodistas y activistas. A pesar de las promesas del gobierno, no se hizo nada para regular su uso, ningún operador de los que previamente utilizó las herramientas fue llevado ante la justicia, y el país sigue importando softwares intrusivos que adquieren en empresas extranjeras.

Atraídos por la tecnología israelí

Según un alto responsable de la DEA, la agencia antidroga estadounidense, unas veinte empresas privadas de software de espionaje vendieron sus programas a varios servicios de policía federales y de estados mexicanos. “Pareciera que, en un momento dado, casi todas las tecnologías disponibles se presentaron en México, se hicieron demostraciones con ellas y/o fueron utilizadas”, explica John Scott-Railton.

Las tecnologías israelíes tienen una reputación particularmente buena entre los responsables mexicanos. “En México es común en la comunidad de seguridad e inteligencia considerar que Israel posee las tecnologías más avanzadas y las mejores técnicas de adiestramiento civil y militar”, explica Paloma Mendoza Cortés, analista y consultora en asuntos de seguridad nacional.

México, por lo demás, ha sido desde hace tiempo uno de los más importantes clientes de NSO. Tras una primera fase de prueba con la Secretaría de la Defensa Nacional, la empresa israelí se implantó definitivamente en el mercado en 2014, firmando un contrato de 32 millones de dólares con el despacho del procurador general. En los correos electrónicos de su competidor italiano, Hacking Team, que fueron masivamente pirateados y difundidos en 2015, se lee, entre líneas, cómo NSO se volvió poderoso en esa época. Para los vendedores italianos, se trata entonces de “derribar el mito NSO” ante los clientes mexicanos fascinados por esta tecnología que promete un acceso total a los teléfonos captados.

Según un experto en seguridad, Gadi Evron, las empresas israelíes ofrecen un abanico de herramientas: abarcan desde la vulneración de los programas informáticos hasta un servicio, llave en mano, donde el cliente simplemente transmite un número de teléfono o una dirección de correo electrónico y recibe de vuelta todo lo que requiere saber respecto a su objetivo.

NSO impuso su liderazgo en este mercado. “Somos como un fantasma”, se vanagloriaba el cofundador de dicha empresa, Omri Lavie, en 2013. “Somos totalmente invisibles para el blanco, y no dejamos ningún rastro”. El producto estrella de la empresa, Pegasus, infecta los teléfonos de sus objetivos mediante mensajes de texto maliciosos como el que recibió Jorge Carrasco. Sin embargo, alrededor de 2018, la empresa busca métodos más discretos para infectar teléfonos. “Los mensajes de texto son muy visibles y dejan muchas huellas, a las que los investigadores recurrieron, una y otra vez, para confirmar que habían sido víctimas de un ataque NSO”, explica Claudio Guarnieri. En 2019, se supo que la empresa israelí utiliza, desde entonces, una falla de seguridad de la aplicación WhatsApp. Actualmente no se necesita ninguna reacción del usuario, porque simplemente redirecciona el tráfico de su web en una fracción de segundo. Una vez que el ataque se ha llevado a cabo exitosamente, el cliente puede aspirar todos los datos del teléfono de su blanco, puede ver todo.

“Pienso que los problemas de abusos probablemente han aumentado en el mundo entero, pero es más difícil dar con ellos”, lamenta John Scott-Railton. “Como NSO y otros tienden a optar por la venta de tecnologías ‘cero-clic’ que no dependen de un mensaje de texto, estamos en una situación que dificulta más investigar al respecto”.

Esta poderosa herramienta, supuestamente creada para combatir el terrorismo y el crimen organizado, puede volverse muy peligrosa si se usa contra periodistas, opositores o activistas. “Gracias al desarrollo de esta tecnología, se puede identificar, en varios lugares, quién es el próximo Nelson Mandela antes de que él mismo sepa que es el próximo Nelson Mandela”, explica Eitay Mack, un abogado israelí de derechos humanos. Pero el público en general difícilmente percibe estas herramientas de vigilancia como algo tan amenazante como las armas. “Un arma representa algo malo, algo peligroso”, explica el abogado. “Pero un sistema de vigilancia es más difícil de comprender, es algo que no se puede ver”.

En una respuesta escrita a Forbidden Stories, NSO declaró que “investiga totalmente todas las denuncias creíbles de uso abusivo, incluidas las afirmaciones de que [su] tecnología se ha utilizado para fines distintos de la prevención e investigación legítimas del terrorismo u otros delitos”.

Respecto a las autoridades israelíes, a pesar de las sucesivas denuncias del uso de Pegasus contra miembros de la sociedad civil, no justifican sancionar a NSO, cuya licencia de exportación sigue siendo renovada. “Para el gobierno israelí, vigilar a los periodistas y activistas es algo que simplemente se hace”, constata Eitay Mack.

“Cuando se evalúa una licencia, se toman en consideración diversos aspectos, en particular la evaluación del país donde será comercializado el producto”, respondió a Forbidden Stories un vocero del Ministerio de Defensa de Israel. “Los derechos humanos, la política y los asuntos de seguridad son tomados en cuenta, absolutamente todos”.

Según un ex empleado de Hacking Team, el objetivo original de la industria de la cibervigilancia era combatir la criminalidad, pero con el paso del tiempo, sus clientes y sus misiones cambiaron. Fue el caso en dicha empresa italiana. “Las grandes agencias de espionaje comenzaron a equiparse para manejar estas operaciones por sí mismas”, explica. “Entonces, nos dirigimos a otros segmentos de la clientela, a los países que no tienen herramientas. Poco a poco, cada vez hubo más operaciones realmente al borde del límite… Y casi al final, la mayoría de las operaciones claramente había sobrepasado todos los límites”. El ex director de Hacking Team, David Vincenzetti, fue contactado por Forbidden Stories, pero no quiso contestar nuestras preguntas.

Por otra parte, hay países como México que priorizan la necesidad de tener herramientas para luchar contra organizaciones criminales poderosas. “Los problemas de seguridad en México, y la forma en que son comunicados, son utilizados como excusa para gastar inmensas cantidades de dinero en la adquisición de tecnologías supuestamente usadas para luchar contra el crimen organizado”, explica Luis Fernando García, director de la organización de defensa de los derechos digitales, R3D. “Incluso, si, como sabemos, la línea de demarcación entre el crimen organizado y el gobierno no existe en México, o, a menudo, no es muy clara”.

Los gobernadores y la colusión con los cárteles

Esta colusión ocurre principalmente en los estados federales, donde algunos funcionarios se vinculan con los carteles que operan en la región. La división de México en numerosos estados es precisamente lo que vuelve a este país tan atractivo para las empresas de cibervigilancia, ya que pueden vender su tecnología, reservada a actores públicos, a muchos clientes.

La estrategia funciona bien. Tomás Zerón, director jefe de la Agencia de Investigación Criminal (AIC) del despacho del procurador, cree en la solución Remote Control System (RCS) de Hacking Team, que permite infectar computadores gracias a archivos maliciosos. Zerón se transforma en embajador del producto ante los estados. “Su idea es ir equipando, paso a paso, en caso de éxito, a cada procurador local del país con RCS”, explica un empleado en un mail de 2014.

Luego de los despachos de los procuradores, vienen los ejecutivos locales, e incluso una empresa pública, Pemex, que consigue el programa RCS. “La constitución no les otorga el poder de interceptar las comunicaciones, pero adquirieron herramientas que les permiten justamente hacer eso”, explica Luis Fernando García. Para Paloma Mendoza Cortés, la falta de legislación adecuada y de definiciones claras en materia de seguridad, es la que crearía una confusión en el plano jurídico.

Por cierto, las propias empresas de cibervigilancia no siempre saben claramente quienes son los usuarios finales. Por ejemplo, en 2011, durante varios meses, el intermediario mexicano DTXT Corp. se queda con el software RCS sin entregarlo al supuesto cliente: la policía federal. Los empleados de Hacking Team les solicitan una y otra vez que devuelvan firmado el contrato de licencia de usuario, pero no lo consiguen. Un año más tarde, un empleado comentará en una nota general: “Pareciera que es algo que ocurre a menudo en México”. El director de DTXT Corp. no respondió las preguntas de Forbidden Stories.

En el estado de Puebla, algunos empleados de la empresa italiana cuentan cómo se llevó a cabo una instalación particularmente sospechosa. “Debían aportar la solución para el cliente, y los llevaron a una casa abandonada, sin ventanas, a dos horas de la ciudad”, da testimonio un ex empleado, que manejaba la situación desde lejos. Entonces, uno de los ingenieros de Hacking Team, aterrado, reconoció a un funcionario, Joaquín Arenal Romero, de quien sospechaba estaba vinculado con el cartel de Los Zetas. “No son cosas que pasaban todos los días, pero ciertamente ocurrían a menudo”, cuenta otro empleado de la empresa. “A veces llegaban personas que se presentaban como miembros de los servicios secretos, y nos preguntábamos, ‘¿pero, quiénes son estas personas?’”. En 2017, entrevistado por el New York Times, el gobierno de Puebla negó haber comprado tecnología alguna de Hacking Team.

Un ex empleado de la empresa italiana recuerda que el nivel de profesionalismo variaba mucho de un cliente a otro. “Había agencias de alto nivel, estructuradas, que disponían de una sala segura y un auditor en el lugar, que realmente hacía su trabajo”, explica. “Pero también había agencias que carecían de todo procedimiento y cualquier persona podía hacer cualquier cosa”.

Este escenario no sería una excepción según un alto responsable de la DEA estadounidense que afirma que la policía que posee esta tecnología también la vendería a los cárteles. Efectivamente, los traficantes de drogas parecen particularmente aficionados a este tipo de programas, como lo mostró el juicio del jefe del cártel de Sinaloa, Joaquín Guzmán Loera. Durante una audición, el que oficiaba como ingeniero para el capo de la droga, reconoció haber comprado “equipos que permitían acceder a las llamadas telefónicas, a internet, a los mensajes texto”. Y a los cárteles que no tienen sus propios ingenieros, les queda la alternativa de los funcionarios corruptos que, según la DEA, aceptan atacar a ciertas personas a cambio de sobornos.

“Si la agencia que tenía nuestra tecnología la compartía con un cártel, no podíamos saberlo”, se justifica un ex empleado de Hacking Team. “Y si nos enterábamos de situaciones abusivas, lo único que podíamos hacer era no renovarles la licencia, y dejarla expirar. Pero no podíamos detenerla a distancia”.

Periodistas vigilados de muy cerca

En el Estado de Veracruz se montó en la década de 1990 una verdadera unidad de espionaje, dirigida por la Secretaría de Seguridad Pública. Se movilizó una larga red de informantes para reunir información sobre supuestos oponentes políticos. La unidad utilizó técnicas de inteligencia tradicionales, incluyendo el mantenimiento de fichas personales de los periodistas, según un funcionario de alto rango que trabajó para los gobernadores de esos años.

Entre 2017 y 2019, la unidad adquirió también tecnología de punta, proveniente de Europa, en particular. Sin embargo, los correos electrónicos de Hacking Team revelan que, ya en 2012, Veracruz tuvo acceso a una versión de prueba de RCS. En 2018, el gobernador anunció el cese de las actividades de espionaje, aunque no se sabe si sería una suspensión o un desmantelamiento permanente.

“Veracruz dispone de una tecnología muy sofisticada en materia de espionaje; no es Pegasus, pero es tan buena como esta”, revela una fuente bien situada. “Los analistas de información tienen mucha experiencia, así como la capacidad y la tecnología necesarias para piratear computadores y teléfonos”. De esta forma, ellos serían considerados como una de las unidades de espionaje estatales más sofisticadas y competentes del país. La Secretaría de Seguridad Pública del Estado de Veracruz no respondió ninguno de los varios correos electrónicos enviados por Forbidden Stories.

La situación es particularmente peligrosa para los periodistas. En 2012, Regina Martínez, que estaba investigando a dos gobernadores del estado, Fidel Herrera y Javier Duarte, fue asesinada. Según Reporteros sin fronteras, la elección de este último, en 2010, marcó el inicio de una época de terror para los periodistas. Dieciséis fueron asesinados en los años siguientes. Javier Duarte fue finalmente arrestado en Guatemala en 2017, después de seis meses de fuga, por “malversación de fondos, enriquecimiento ilícito y lavado de dinero”.

Un amigo de Regina Martínez de esa época, Andrés Timoteo, afirma que ella siempre se sentía vigilada. “Regina escuchaba ruidos en su teléfono, un eco. Pero a todos nos espiaban, eso era parte de nuestra vida diaria”. El mismo Andrés Timoteo escapó de México justo después del asesinato de su amiga, por temor.

En otro estado, un ex empleado de la empresa italiana recuerda haber estado presente en el despacho de un gobernador cuando éste vigilaba a una periodista. “Estaba orgulloso”, comenta.

En 2017, varias organizaciones mexicanas e internacionales se asociaron para publicar el informe “Gobierno Espía”. Desde hace un año, investigadores y activistas trabajaban en la identificación de tentativas de infección abusivas cometidas contra periodistas, abogados y militantes anticorrupción. Encontraron más de 80 tentativas de infección efectuadas mediante el programa espía de NSO en México, entre 2015 y 2016.

El país cuenta con el mayor número de casos documentados en el mundo de uso abusivo de este software, con al menos 25 personas vulneradas ilegítimamente, según el grupo de investigación Citizen Lab. Nadie parecía alarmarse en la empresa. “Esto nos hizo preguntarnos si esta firma no otorgaba un trato especial a México, por algún tipo de favoritismo”, se cuestiona John Scott-Railton.

Un portavoz de NSO dijo a Forbidden Stories que la empresa había investigado todos los presuntos abusos de su tecnología, añadiendo que “en múltiples casos, NSO [había] rescindido contratos y roto relaciones con clientes después de que se identificaran los abusos”, sin nombrar a ningún cliente específico.

Un grupo de expertos de las Naciones Unidas le pide entonces al gobierno mexicano que se comprometa a detener de forma inmediata la vigilancia. “Este compromiso debe incluir el controlar eficazmente los servicios de seguridad y de información para prevenir el uso ilegal de las herramientas de vigilancia del estado”, insisten.

La impunidad, todavía y siempre.

México promete investigar. Diversas asociaciones se suman a periodistas que han sido blanco de espionaje por parte de Pegasus para presentar una demanda. Desde entonces, nada. El despacho del procurador exige recuperar los teléfonos que fueron objeto de las tentativas de infección para hacer avanzar la investigación. “El análisis del teléfono es particularmente poco concluyente en este tipo de casos, en parte porque Pegasus dispone de atributos que bloquean el análisis técnico”, replica John Scott-Railton. “Nosotros subrayamos que la red telefónica, o el registro de la implantación del mismo Pegasus eran más confiables para las pruebas”. Por lo demás, las ONG implicadas cuestionan la imparcialidad del despacho del procurador, que debe investigar una tecnología luego de haber sido uno de sus clientes.

“No está claro que el gobierno pueda llevar a cabo una investigación independiente realmente sería”, considera David Kaye, relator especial de la ONU sobre libertad de expresión hasta julio de 2020. Contactamos el despacho del procurador, pero respondió que no se pronunciaba sobre investigaciones en curso.

Por su parte, en 2018, el presidente mexicano Andrés Manuel López Obrador declaró que el gobierno ya no usaba el programa Pegasus. “Desde entonces, no se refirió más al respecto en sus alocuciones cotidianas”, lamenta Luis Fernando García. “Y por el momento no se puede comprobar su compromiso real”. El presidente mexicano no respondió la larga lista de preguntas enviadas sobre este tema por Forbidden Stories.

Según David Kaye, “estamos en una situación donde debemos suponer que estas herramientas todavía están disponibles para ser utilizadas, y que al gobierno le corresponde demostrar que lo hace dentro del marco del estado de derecho”.

Finalmente, predomina un sentimiento de impunidad. Ninguno de los operadores, ni de RCS ni de Pegasus, tuvo que enfrentar a la justicia. “Lo más probable es que usted no sea atrapado”, resume Luis Fernando García. “Si lo llegaran a atrapar, es muy poco probable que se abra una investigación judicial. Si se llegara a abrir una investigación judicial, es muy poco probable que usted sea enjuiciado. E, incluso, si llegara a ser enjuiciado, es improbable que las acciones judiciales se mantengan y que sea condenado”.

En 2014, Tomás Zerón, el ex director de AIC, era conocido como “el comprador final” de los sistemas de cibervigilancia, especialmente de Pegasus. Hoy lo buscan las autoridades mexicanas por, entre otras causas, malversación de fondos relacionados con tres contratos de adquisición de material de espionaje, entre 2013 y 2014. También lo buscan por falsificar elementos de una investigación sobre la desaparición de 43 estudiantes en el estado de Guerrero en 2014. Previamente, Citizen Lab demostró que un grupo internacional de expertos que estaba investigando este asunto también fue blanco del software Pegasus.

Según el presidente mexicano, actualmente Tomás Zerón se escondería en Israel. “Pienso que claramente Zerón desempeñó un papel clave en facilitar los contratos y garantizar su seguridad, en especial en el caso de las empresas de vigilancia israelíes”, explica Luis Fernando García. “Y es una coincidencia interesante que haya escogido como refugio Israel, para escapar de la justicia mexicana”.

En tanto, el Ministerio de Relaciones Exteriores de Israel contestó muy brevemente: “Israel recibió una solicitud al respecto y estamos examinando este asunto”.

Juego de influencia y de corrupción

Efectivamente, el fugitivo se encontró al centro de un sistema oscuro y muy lucrativo de contratos de cibervigilancia en México. En esta área, la mayoría de los contratos se firman sin licitación alguna y sin la más mínima transparencia, lo que la vuelve un terreno particularmente propicio para la corrupción. “Se ha vuelto un concurso de tráfico de influencias”, resume Luis Fernando García. “Las empresas, los intermediarios se pelean entre sí para hacerse amigos del funcionario que toma la decisión de a quién atribuir el contrato”.

Entre éstos, se encuentra Uri Emmanuel Ansbacher, originario de Israel y propietario de numerosas empresas en México. Amigo del director de NSO, Shalev Hulio, sería el intermediario de numerosas empresas de cibervigilancia israelíes. Interrogado por Forbidden Stories, Uri Emmanuel Ansbacher negó todo.

Los intermediarios pueden ser empresas de seguridad privadas mexicanas o empresas fantasmas creadas únicamente para este fin. “Las empresas extranjeras utilizan empresas de seguridad privada mexicanas como intermediarias o crean empresas falsas porque con frecuencia se recurre a la corrupción de los funcionarios mexicanos, a quienes se les ofrece un porcentaje de la compra para asegurar el contrato”, afirma Paloma Mendoza Cortés. “El resultado ha sido el sobreprecio de productos y servicios de seguridad que compra el gobierno mexicano”.

Por ejemplo, un empleado de Hacking Team se refiere al caso de un intermediario: “Se hizo amigo del hijo del jefe de adquisiciones y propuso NSO por 15 millones de dólares. Estoy seguro de que hay buenos beneficios relacionados con esta compra”. NSO no quiso responder preguntas sobre ese contrato. Los documentos que se filtraron de la empresa italiana revelaron comisiones importantes para los intermediarios, del orden del 30% en contratos por decenas de miles de dólares.

Ciertos intermediarios mencionados en ese entonces, Neolinx de México y Sym Servicios, siguen activos todavía. Los datos de importación registrados por el gobierno mexicano, que Forbidden Stories pudo consultar con la ayuda de un analista del grupo de expertos C4ADS, muestran que en 2019 las empresas aún importaban material de grupos o firmas israelíes.

El director de Neolinx no respondió las preguntas de Forbidden Stories. El director de Sym Servicios, Niv Yarimi, afirma que desde 2015 ya no hace de intermediario para empresas de cibervigilancia. Ahora concentraría sus actividades en el uso de objetos conectados para mejorar la seguridad de las ciudades. Según Paloma Mendoza Cortés, hoy está impulsada la lógica de la “ciudad inteligente y segura” en las empresas de seguridad privadas para promover sus productos y servicios en México.

Por lo demás, otro intermediario mexicano, EyeTech Solutions, recibió dos encargos, en 2016 y 2018, provenientes de la empresa Circles Bulgaria, filial de la firma Circles que pertenece a NSO. El director de operaciones de EyeTech Solutions, Gilad Pait, fue contactado por Forbidden Stories, pero él negó que hubiera trabajado con NSO. Luego colgó y bloqueó nuestro número telefónico.

Esto obliga a cuestionar la versión oficial de la retirada de NSO del mercado mexicano. Porque, más encima, en mayo de 2019 varios números mexicanos aparecieron entre los blancos de Pegasus relacionados con la falla de la aplicación WhatsApp. “El gobierno federal dice que no son ellos. Entonces, ¿quién es? ¿Y por qué no lo sabemos?”, protesta Luis Fernando García.

¿Qué pasa con los derechos humanos en este escenario?

Hay pocas esperanzas de que la respuesta llegue de Israel. Luego de que en 2018 se iniciaran acciones judiciales contra NSO, por su negligencia ante los abusos cometidos por el gobierno mexicano, la justicia israelí cedió a la petición de la empresa de llevar a cabo el proceso en forma confidencial, pretextando razones de seguridad nacional, de injerencia en las relaciones internacionales de Israel, y de secreto comercial.

De igual forma, respecto a los clientes y las licencias de exportación, todo es confidencial. Para las autoridades, “la política consiste en no denunciar, no decir que es falso, no decir nada”, detalla Eitay Mack.

Según él, incluso las comisiones encargadas de evaluar la política respecto a los derechos humanos en esas empresas no saben nada de sus clientes. “Si no cuentan con la información, ¿cómo pueden promover una reglamentación? Es una broma”.

El ex embajador francés Gérard Araud, que actuó como consejero exterior de NSO Group en materia de derechos humanos de 2019 a 2020, confirma que no sabe lo que se llevó a cabo y lo que no. “El secreto es parte sustancial de la empresa, lo que relativiza mi aporte”, explica. “Mi trabajo consistía principalmente en establecer un diálogo con los inversionistas, más que con la misma empresa”. Según el diplomático, “el tema de las tecnologías de vigilancia y los derechos humanos requeriría una legislación, o incluso una convención de las Naciones Unidas; o abrir un diálogo con las organizaciones de derechos humanos”. Por su parte, NSO alabó el “importante papel” desempeñado por Gérard Araud como consejero de la empresa.

Un ex empleado de Hacking Team conserva un recuerdo amargo del comité de ética de la empresa italiana. “Ese Consejo nunca hizo nada, sólo redactaba informes que decían que tal país estaba bien, que este otro estaba menos bien, pero que igual se les podían vender los productos. Era sólo un show”. Su jefe de entonces tenía una forma de pensar muy simple: si un gobierno dice que una persona es un terrorista, es un terrorista. No es el papel de la empresa involucrarse en el asunto”.

“Les puedo decir que no les importa en absoluto”, confiesa hoy. “Tanto Hacking Team como NSO pretenden que hacen cosas, pero les importa un comino”.

Paloma Dupont de Dinechin, Nina Lakhani (The Guardian), Amitai Ziv (Haaretz) y Mathieu Tourlière (Proceso) contribuyeron a investigar para este artículo.

Traducción : Cristina L’Homme y Marilú Ortiz de Rosas