Si servidores y computadoras del Tribunal Electoral (TE) fueran blanco de ataques de hackers el próximo 5 de mayo –día de las elecciones generales– el resultado sería un completo desastre. Una empresa contratada para hacer pruebas de penetración en el sistema informático del TE tomó el control de casi todos sus sistemas vitales, por lo que recomendaron urgentes medidas de seguridad que garanticen la pureza de los resultados de las elecciones venideras.

Las pruebas se realizaron hace una semana –el 28 de enero pasado–para lo cual, el TE contrató previamente a la empresa especializada en ciberseguridad Mnemo Evolution & Integration Services, S.A., cuyos técnicos trabajaron con sus homólogos de la Dirección de Tecnología y Comunicaciones (DTIC) del TE. La Prensa tuvo acceso al informe presentado a los magistrados del TE y que ahora se describe.

Estas pruebas fueron solicitadas por el magistrado presidente, Alfredo Juncá, a la DTIC, pero sus directivos recomendaron que, “para tener un diagnóstico verdadero y no sugestivo, se debía buscar una empresa de hacking ético que realizara una prueba de penetración a los sistemas del TE.

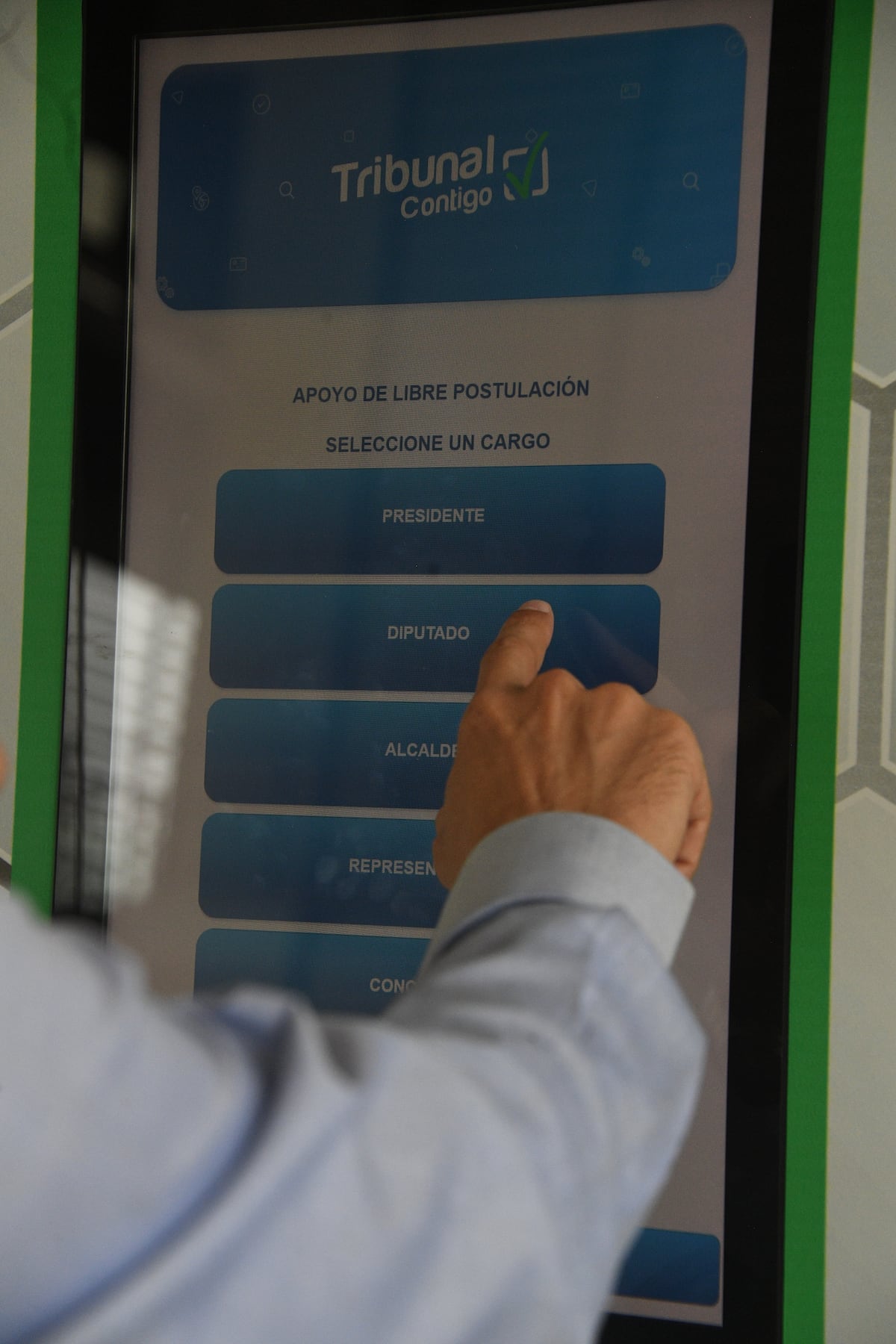

Para hacer estas pruebas se hizo un simulacro de elecciones. El ejercicio consistió en hacer pruebas de penetración a los sistemas informáticos de las plataformas de funcionamiento y de elecciones del TE, lo cual se hizo durante tres horas, en coordinación con técnicos de la DTIC, y así “mantener un nivel hermético y evitar fuga de información”.

Control de correos

Se acordaron varios objetivos de penetración, que se describen a continuación, junto con los resultados de cada prueba. El primero de ellos fue probar los niveles de protección de las redes de operación y de elecciones ante ataques desde fuera de los firewalls (sistemas de seguridad de red que básicamente vigilan el tráfico entrante o saliente para evitar la intrusión de usuarios no autorizados o data maliciosa con el potencial de dañar sistemas o dispositivos conectados a una red local).

Los resultados de este primer objetivo fueron preocupantes: “Se logra vulnerar y se consigue lograr acceso a la red de funcionamiento del TE explotando fallas de seguridad en los servicios de OWA” (Outlook Web Access; que permite usar un explorador web para tener acceso a los correos desde equipos conectados a Internet).

En la prueba –indica el informe– “mediante un listado de buzones y usuarios, se logró tomar control de los buzones de correo electrónico de más de 250 colaboradores del TE. Se logró identificar cuentas con privilegio de administrador y se toma control de equipos tecnológicos”.

El informe señala que la empresa Mnemo armó tres equipos para hacer las pruebas de penetración y atacar los firewalls de los equipos que alojan la red de las elecciones y funcionamiento del TE y examinar las vulnerabilidades de los servicios en la nube. Pero, al encontrar la vulnerabilidad a través del servidor de correo, y ante la limitante de 3 horas, [los técnicos de Mnemo] desistieron de seguir atacando los firewalls, pues ya habían penetrado sus blancos de ataque.

’Sin restricciones’

El segundo objetivo del simulacro fue determinar si las redes de funcionamiento y de elecciones podrían ser penetradas y comprometidas. Los resultados fueron igualmente comprometedores.

Según el informe, “a pesar de contar con una red de funcionamiento y de elecciones separadas, los usuarios de dominio para cada red son los mismos, por lo tanto, cuando se logra tener control sobre las cuentas de usuarios del dominio en la red de funcionamiento e identificar estos usuarios como parte de las comisiones de Plagel, [Plan General de Elecciones] se tiene acceso a la red de elecciones sin restricciones”.

’Bombas’ informáticas

El tercer objetivo fue determinar si, mediante un ataque cibernético, el proceso electoral y el funcionamiento del TE pudiera verse comprometido. En palabras sencillas, la respuesta es sí. Los técnicos de Mnemo lograron ”credenciales de usuarios para equipos dentro del dominio, desde los cuales se podrían montar ataques de denegación de servicios (DoS)”, es decir, sobrecargar maliciosamente de tráfico de su red, a fin de interrumpir su normal funcionamiento.

También detectaron que se podían “instalar macros en Excel”, activados con un click o programados para cierta hora. Además, que podían introducir trojans –virus que criminales cibernéticos y hackers usan para penetrar los sistemas informáticos– y notaron también que era posible que entraran worms (o gusanos), los cuales casi siempre atacan las redes, consumiendo ancho de banda, con lo cual pueden ralentizar las computadoras de las víctimas o las redes que hallen.

Los técnicos de la DTIC concluyeron sobre este objetivo que “la configuración de seguridad nuestra no tiene capacidad de defensa ante un ataque de DoS interno, por lo que [ello] supondría una interrupción de los servicios que presta el TE a la ciudadanía y el proceso electoral”.

Acceso indeseado

Otro objetivo consistía en determinar si se pudiera hacer volcado y descarga de información sensitiva de los repositorios de datos, aplicativos, servicios en la nube o sistemas del TE.

Una vez más, la respuesta es afirmativa. “El equipo de Mnemo logró listar usuarios, además de aplicativos e información sensitiva. Se pudo tener acceso al código fuente de aplicativos, así como información no pública de los candidatos a puesto de elección, como son sus números de cédula de identidad. Además, tuvieron acceso a toda la información del TE en SharePoint”.

Preocupación

Para decirlo en palabras coloquiales, el sistema informático del Tribunal Electoral es una coladera. En tan solo tres horas, quedaría penetrado e inutilizado en un día de elecciones.

”La falta de controles adecuados en política de seguridad basados en las mejores prácticas de la industria nos pone en una posición de vulnerabilidad, no solamente en afectaciones a la red de funcionamiento del TE, sino que pudiese verse afectado el proceso electoral, creando un revuelo nacional y zozobra a la población, ya que el TE, ante la opinión pública, fallaría en su rol de garantizar unas elecciones libres y transparentes”, subrayó la Dirección de Tecnología y Comunicaciones del TE.

En el informe se afirma que “la facilidad con la que el equipo de Mnemo pudo acceder a información sensitiva, además de dejar en evidencia las carencias en materia de seguridad informática para prevenir ataques o penetraciones, nos es sumamente preocupante”, subrayaron los técnicos de la DTIC.

”Este es el resultado –se lamentaron– de no darle la importancia debida a la seguridad informática en administraciones pasadas”.

Prioridades

Para la DTIC, es necesario “poner en marcha una estrategia integral de aseguramiento de los sistemas informáticos del TE”, que incluya “la capacidad de detectar, mediante sistemas de alerta temprana, si estamos siendo víctimas de un ataque”.

Parece evidente que en los servidores del TE no hay suficientes medidas de seguridad, ya que el informe señala la necesidad de “tener un plan de acción y mitigación que se ponga en funcionamiento inmediatamente estemos bajo ataque a fin de reducir los posibles daños y garantizar la continuidad de las funciones del TE, ya sea en su red de funcionamiento o la de elecciones”.

Los técnicos recomiendan, al menos, una decena de medidas que incluyen la modernización y adquisición de equipos y software que proporcionen mayor seguridad informática, así como mayores y más robustas medidas de seguridad.

Algunas de las recomendaciones –advierten los técnicos de informática del TE– son “costosas”, “pero ante la falta de planificación de administraciones anteriores, se han ido acumulando hasta el punto de que son impostergables”.